GABRIEL ENZO BARELA FORSELINI

TÉCNICO INFORMÁTICO

¡Hola! Me llamo Gabriel y soy un apasionado del mundo DevOps, de las redes, la ciberseguridad, la IA y el análisis de datos. Este es mi pequeño espacio donde comparto con ustedes algunas de mis pasiones, logros y proyectos interesantes.

Descargar CVExperiencia Laboral

Técnico de monitorización

- Monitorización y observabilidad de infraestructuras,

entornos mainframe y servicios en red

- Soporte backend

Administrador de Sistemas

- Gestión de usuarios y permisos

- Administración de bases de datos SQL

- Análisis de ciberseguridad e implementación de firewall

- Monitoreo y gestión de redes y de dispositivos

- Resolución de incidencias en Windows

Técnico informático

- Gestión e implantación de proyectos tecnológicos

- Monitoreo y gestión de redes y de dispositivos

- Procesos de ticketing

- Resolución de incidencias

Prácticas - Analista de Datos

- Formación de 3 meses en Qlik Sense (nivel profesional)

- Procesos ETL (Extract, Transform & Load) de datos

- Creación de APPs para consulta de datos

- Trabajo con herramientas como Excel, PowerBI...

Experiencia Académica

Técnico Superior en Administración de Sistemas

- Administración de Redes y Sistemas

- Creación y Gestión de BBDD

- Creación Web

- Ciberseguridad

Graduado en Filosofía

- Especializado en Lógica

- Fª de la IA

- Fª de la Mente

- Fª del Lenguaje

COMPETENCIAS

Programación

Conocimientos en lenguajes de marcas, programación aplicada a la IA o de análisis y consulta de datos. En constante formación.

Análisis de Datos

Capacidades analíticas aplicadas a la extracción, transformación, formalización, interacción y visualización de datos.

BBDD

Conocimientos para crear, gestionar (permisos, usuarios...) y solucionar problemas en BBDS relacionales y no relacionales.

Big Data

Iniciación y actualmente en formación en herramientas de Big Data como Hadoop y Apache Spark.

Cloud Services

Competencias para la puesta marcha, gestión y operaciones de serviciones en la nube y virtualizados.

Sistemas

Capacidades de administración de sistemas: gestión de O.S., Servers, Administración de Redes, Ciberseguridad...

LENGUAJES

ORIENTADO A OBJETOS, SCRIPTING & MARCAS

En el mundo tecnológico actual, Python destaca como uno de los lenguajes más versátiles y populares. Mi pasión por Python me llevó a dominarlo y explorar sus extensas aplicaciones. Al combinar Python con R, en el que también me estoy especializando, y con lenguajes específicos de herramientas como Qlik o PowerBI, las posibilidades en el análisis de datos se vuelven casi infinitas.

Por otro lado, mi curiosidad y pasión por la tecnología me impulsaron a aprender y trabajar con diversos tipos de programación, desde el desarrollo web hasta la gestión de sistemas. A continuación, presento los lenguajes de programación que domino.

HERRAMIENTAS

CREACIÓN, GESTIÓN & ANÁLISIS

En el dinámico mundo de las herramientas tecnológicas, mi formación abarca una curiosa y rica variedad de intereses, aplicaciones y conocimientos. Estoy continuamente buscando ampliar mis conocimientos con el fin dominar una gama de herramientas cada vez más innovadoras e interesantes.

Desde herramientas orientadas a la programación y al análisis y visualización de datos, hasta programas de gestión de bases de datos, sistemas, redes, y desarrollo web. Aquí presento algunas de las herramientas que manejo con mayor fluidez y mejores resultados.

PROYECTOS

El objetivo principal de este proyecto es demostrar la utilidad práctica de la combinación de las herramientas Wireshark y Qlik Cloud en un entorno empresarial o cualquier estructura de red de cara un análisis de red. Esto implica mostrar cómo estas herramientas pueden ser utilizadas para mejorar la gestión y el rendimiento de la red en entornos reales, mediante la creación de informes y dashboards que proporcionen información valiosa y fácilmente interpretable.

Para lograrlo, se ha llevará a cabo a lo largo de un periodo de tiempo determinado, repitiendo en horario y forma, un proceso de captura de cada tipo de conexión (HTTP, HTTPS, descarga de archivos, streaming, correo electrónico y multimedia). Posteriormente se procederá a convertir y formatear los datos a un formato legible para Qlik Cloud y se desarrollará una estructura para la base de datos interna de la herramienta de análisis, sobre la que se ejecutarán los distintos tipos de operaciones y visualizaciones relevantes de la información de la red.

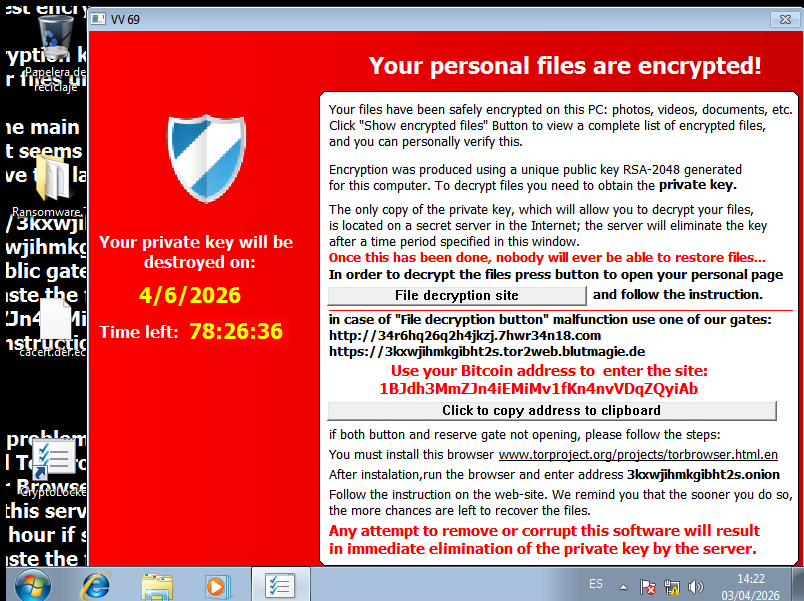

Se trata de una prueba de ciberseguridad realizada en un entorno completamente controlado y aislado (VMware). El objetivo principal es analizar el comportamiento de red de un ransomware real ejecutado sobre una máquina víctima Windows, interceptar sus comunicaciones y evaluar las posibilidades de recuperación de los archivos cifrados.

El laboratorio está compuesto por dos máquinas virtuales conectadas a través de una red LAN interna: una máquina de análisis basada en Linux (Ubuntu) y una máquina víctima con Windows. Toda la actividad de red del ransomware queda confinada dentro de esta red privada, sin conexión real a Internet.

| Concepto | Descripción |

|---|---|

| Ransomware | Tipo de malware que cifra los archivos de la víctima y exige un rescate económico para proporcionar la clave de descifrado. |

| INetSim | Suite de software que simula servicios de red comunes (HTTP, DNS, SMTP...) en un entorno aislado. Permite analizar el comportamiento de red del malware sin que éste se comunique con servidores reales. |

| BurpSuite | Proxy web de interceptación usado en auditorías de seguridad. Permite capturar, inspeccionar y modificar el tráfico HTTP/HTTPS entre el malware y los servidores simulados. |

| C2 (Command & Control) | Servidor de control al que el ransomware intenta conectarse para recibir órdenes, enviar claves de cifrado o descargar componentes adicionales. |

| No More Ransom | Proyecto colaborativo entre Europol, Interpol y empresas de ciberseguridad que ofrece herramientas gratuitas de descifrado para diversas familias de ransomware. |